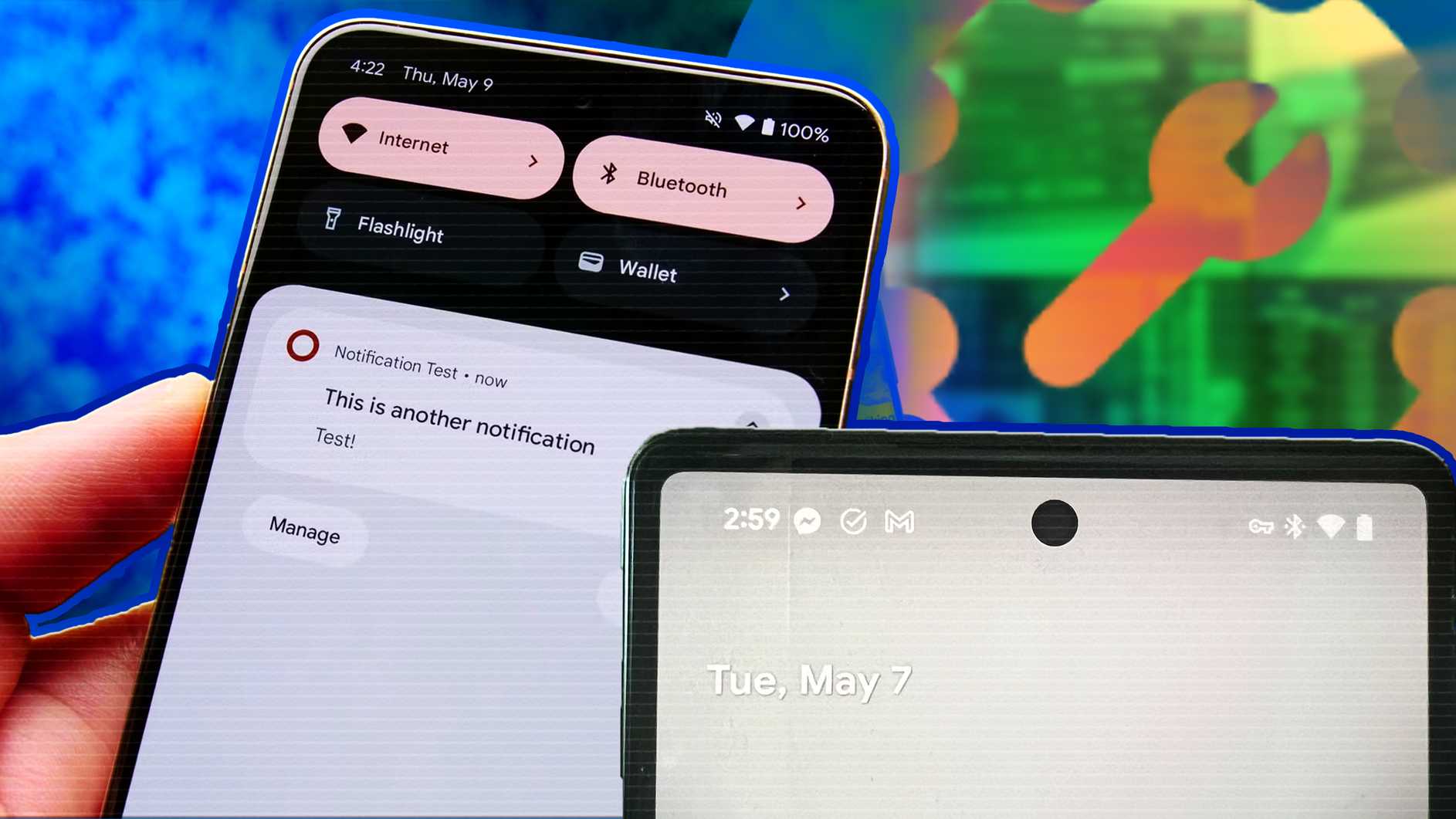

Android varování: skrytý exploit v oznámeních ohrožuje otevírání odkazů

Android exploit v oznámeních může přesměrovat odkazy. Kontrolujte je přímo v aplikaci.

Na Androidu se objevil nový bezpečnostní problém: tlačítko „Otevřít odkaz“ v oznámení může vést na jinou stránku, než jaká je zobrazena. Potenciálně škodliví útočníci do oznámení vkládají skryté Unicode znaky, které rozdělí textový řetězec. Systém sice vizuálně ukáže legitimní adresu (např. amazon.com), ale ve skutečnosti otevře např. zon.com, což znamená otevření falešné phishingové stránky .

Jak exploit funguje

Útočníci zneužívají rozdíl mezi tím, co vidíte, a tím, co Android otevře:

- Vloží viditelný odkaz s umělými neviditelnými znaky.

- Android při zobrazení slyší celý řetězec, ale při aktivaci tlačítka spojí jen jednu část – často tu druhou, změněnou adresu.

- Výsledek: kliknete na něco, co se tváří bezpečně, ale ve skutečnosti jste přesměrováni na škodlivou stránku .

Některé aplikace reagují ještě citlivěji – například v WhatsAppu nebo jiných, kde odkaz může například spustit chat s předpřipravenou zprávou. Pokud aplikace nevyžaduje potvrzení, může dojít k nechtěné akci, aniž byste si toho všimli .

Koho se problém týká?

Exploit je přítomen v Androidu verze 14, 15 i 16, včetně nových zařízení jako Pixel 9 Pro. Google údajně věc řeší jako středně závažnou, bez urychleného záplatu, má být opravena až v některé z nadcházejících aktualizací .

Co můžete dělat teď

Do vydání oficiální opravy přijměte následující opatření:

- Nedůvěřujte tlačítku „Otevřít odkaz“ v push oznámeních.

- Raději otevřete aplikaci přímo (např. WhatsApp, Slack), kde si odkaz zkontrolujete – překopírujete ručně a ověříte adresu.

- Dávejte pozor na netypické chování aplikací – pokud vás něco překvapí, okamžitě odkazy nezapínejte .

Závěr

- Problém: exploit využívající skryté znaky v oznámeních může přesměrovat na falešné weby.

- Ohrožení: Android 14–16, včetně nejnovějších zařízení.

- Raději: kontrola odkazů přímo v aplikaci, než klik na oznámení.

- Oprava: očekává se v budoucí aktualizaci Androidu.